Ilmu yang membahas perbuatan baik dan perbuatan buruk manusia sejauh yang dapat dipahami oleh pikiran manusia.

TUJUAN MEMPELAJARI ETIKA

Untuk mendapatkan konsep yang sama mengenai penilaian baik dan buruk bagi semua manusia dalam ruang dan waktu tertentu.

PENGERTIAN BAIK

Sesuatu hal dikatakan baik bila ia mendatangkan rahmat, dan memberikan perasaan senang, atau bahagia (Sesuatu dikatakan baik bila ia dihargai secara positif).

PENGERTIAN BURUK

Segala yang tercela. Perbuatan buruk berarti perbuatan yang bertentangan dengan norma‐norma masyarakat yang berlaku.

CARA PENILAIAN BAIK DAN BURUK

Menurut Ajaran Agama, Adat Kebiasaan, Kebahagiaan, Bisikan Hati (Intuisi), Evolusi, Utilitarisme, Paham Eudaemonisme, Aliran Pragmatisme, Aliran positivisme, Aliran Naturalisme, Aliran Vitalisme, Aliran Idealisme, Aliran Eksistensialisme, Aliran Marxisme, Aliran Komunisme. Kriteria perbuatan baik atau buruk yang akan diuraikan di bawah ini sebatas berbagai aliran atau faham yang pernah dan terus berkembang sampai saat ini. Khusus penilaian perbuatan baik dan buruk menurut agama, adat kebiasaan, dan kebudayaan tidak akan dibahas disini.

Faham Kebahagiaan (Hedonisme)

“Tingkah laku atau perbuatan yang melahirkan kebahagiaan dan enikmatan/kelezatan”. Ada tiga sudut pandang dari faham ini yaitu (1) hedonisme individualistik/egostik hedonism yang menilai bahwa jika suatu keputusan baik bagi pribadinya maka disebut baik, sedangkan jika keputusan tersebut tidak baik maka itulah yang buruk; (2) hedonism rasional/rationalistic hedonism yang berpendapat bahwa kebahagian atau kelezatan individu itu haruslah berdasarkan

pertimbangan akal sehat; dan (3) universalistic hedonism yang menyatakan bahwa yang menjadi tolok ukur apakah suatu perbuatan itu baik atau buruk adalah mengacu kepada akibat perbuatan itu melahirkan kesenangan atau kebahagiaan kepada seluruh makhluk.

Bisikan Hati (Intuisi)

Bisikan hati adalah “kekuatan batin yang dapat mengidentifikasi apakah sesuatu perbuatan itu baik atau buruk tanpa terlebih dahulu melihat akibat yang ditimbulkan perbuatan itu”. Faham ini merupakan bantahan terhadap faham hedonisme. Tujuan utama dari aliran ini adalah keutamaan, keunggulan, keistimewaan yang dapat juga diartikan sebagai “kebaikan budi pekerti”

Evolusi

Paham ini berpendapat bahwa segala sesuatu yang ada di alam ini selalu (secara berangsur‐angsur) mengalami perubahan yaitu berkembang menuju kea rah kesempurnaan. Dengan mengadopsi teori Darwin (ingat konsep selection of nature, struggle for life, dan survival for the fittest) Alexander mengungkapkan bahwa nilai moral harus selalu berkompetisi dengan nilai yang lainnya, bahkan dengan segala yang ada di alam ini, dan nilai moral yang bertahanlah (tetap) yang

dikatakan dengan baik, dan nilai‐nilai yang tidak bertahan (kalah dengan perjuangan antar nilai) dipandang sebagai buruk.

Paham Eudaemonisme

Prinsip pokok faham ini adalah kebahagiaan bagi diri sendiri dan kebahagiaan bagi orang lain. Menurut Aristoteles, untuk mencapai eudaemonia ini diperlukan 4 hal yaitu (1) kesehatan, kebebasan, kemerdekaan, kekayaan dan kekuasaan, (2) kemauan, (3) perbuatan baik, dan (4) pengetahuan batiniah.

Aliran Pragmatisme

Aliran ini menititkberatkan pada hal‐hal yang berguna dari diri sendiri baik yang bersifat moral maupun material. Yang menjadi titik beratnya adalah pengalaman, oleh karena itu penganut faham ini tidak mengenal istilah kebenaran sebab kebenaran bersifat abstrak dan tidak akan diperoleh dalam dunia empiris.

Aliran Naturalisme

Yang menjadi ukuran baik atau buruk adalah :”apakah sesuai dengan keadaan alam”, apabila alami maka itu dikatakan baik, sedangkan apabila tidak alami dipandang buruk. Jean Jack Rousseau mengemukakan bahwa kemajuan, pengetahuan dan kebudayaan adalah menjadi perusak alam semesta.

Aliran Vitalisme

Aliran ini merupakan bantahan terhadap aliran naturalism sebab menurut faham vitalisme yang menjadi ukuran baik dan buruk itu bukan alam tetapi “vitae” atau hidup (yang sangat diperlukan untuk hidup). Aliran ini terdiri dari dua kelompok yaitu (1) vitalisme pessimistis (negative vitalistis) dan (2) vitalisme optimistis. Kelompok pertama terkenal dengan ungkapan “homo homini lupus” artinya “manusia adalah serigala bagi manusia yang lain”. Sedangkan menurut aliran kedua “perang adalah halal”, sebab orang yang berperang itulah (yang menang) yang akan memegang kekuasaan. Tokoh terkenal aliran vitalisme adalah F. Hiettsche yang banyak memberikan pengaruh terhadap Adolf Hitler.

Aliran Gessingnungsethik

Diprakarsai oleh Albert Schweitzer, seorang ahli Teolog, Musik, Medik, Filsuf, dan Etika. Yang terpenting menurut aliran ini adalah “penghormatan akan kehidupan”, yaitu sedapat mungkin setiap makhluk harus saling menolong dan berlaku baik. Ukuran kebaikannya adalah “pemelihataan akan kehidupan”, dan yang buruk adalah setiap usaha yang berakibat kebinasaan dan menghalangi‐halangi hidup.

Aliran Idealisme

Sangat mementingkan eksistensi akal pikiran manusia sebab pikiran manusialah yang menjadi sumber ide. Ungkapan terkenal dari aliran ini adalah “segala yang ada hanyalah yang tiada” sebab yang ada itu hanyalah gambaran/perwujudan dari alam pikiran (bersifat tiruan). Sebaik apapun tiruan tidak akan seindah aslinya (yaitu ide). Jadi yang baik itu hanya apa yang ada di dalam ide itu sendiri.

Aliran Eksistensialisme

Etika Eksistensialisme berpandangan bahwa eksistensi di atas dunia selalu terkait pada keputusan‐keputusan individu, Artinya, andaikan individu tidak mengambil suatu keputusan maka pastilah tidak ada yang terjadi. Individu sangat menentukan terhadao sesuatu yang baik, terutama sekali bagi kepentingan dirinya. Ungkapan dari aliran ini adalah “Truth is subjectivity” atau kebenaran terletak pada pribadinya maka disebutlah baik, dan sebaliknya apabila keputusan itu tidak baik bagi pribadinya maka itulah yang buruk.

Aliran Marxisme

Berdasarkan “Dialectical Materialsme” yaitu segala sesuatu yang ada dikuasai oleh keadaan material dan keadaan material pun juga harus mengikuti jalan dialektikal itu. Aliran ini memegang motto “segala sesuatu jalan dapatlah dibenarkan asalkan saja jalan dapat ditempuh untuk mencapai sesuatu tujuan”. Jadi apapun dapat dipandang baik asalkan dapat menyampaikan/menghantar kepada tujuan.

PENGERTIAN PROFESI

Belum ada kata sepakat mengenai pengertian profesi karena tidak ada standar pekerjaan/tugas yang bagaimanakah yang bisa dikatakan sebagai profesi. Ada yang mengatakan bahwa profesi adalah “jabatan seseorang walau profesi tersebut tidak bersifat komersial”. Secara tradisional ada 4 profesi yang sudah dikenal yaitu kedokteran, hukum, pendidikan, dan kependetaan.

PROFESIONALISME

Biasanya dipahami sebagai suatu kualitas yang wajib dipunyai oleh setiap eksekutif yang baik. Ciri‐ciri profesionalisme:

- Punya ketrampilan yang tinggi dalam suatu bidang serta kemahiran dalam menggunakan peralatan tertentu yang diperlukan dalam pelaksanaan tugas yang bersangkutan dengan bidang tadi

- Punya ilmu dan pengalaman serta kecerdasan dalam menganalisis suatu masalah dan peka di dalam membaca situasi cepat dan tepat serta cermat dalam mengambil keputusan terbaik atas dasar kepekaan

- Punya sikap berorientasi ke depan sehingga punya kemampuan mengantisipasi perkembangan lingkungan yang terbentang di hadapannya

- Punya sikap mandiri berdasarkan keyakinan akan kemampuan pribadi serta terbuka menyimak dan menghargai pendapat orang lain, namun cermat dalam memilih yang terbaik bagi diri dan perkembangan pribadinya.

Menurut Artikel dalam International Encyclopedia of education, ada 10 ciri khas suatu profesi, yaitu:

- Suatu bidang pekerjaan yang terorganisir dari jenis intelektual yang terus berkembang dan diperluas

- Suatu teknik intelektual

- Penerapan praktis dari teknik intelektual pada urusan Praktis

- Suatu periode panjang untuk pelatihan dan sertifikasi

- Beberapa standar dan pernyataan tentang etika yang dapat diselenggarakan

- Kemampuan untuk kepemimpinan pada profesi sendiri

- Asosiasi dari anggota profesi yang menjadi suatu kelompok yang erat dengan kualitas komunikasi yang tinggi antar anggotanya

- Pengakuan sebagai profesi.

- Perhatian yang profesional terhadap penggunaan yang bertanggung jawab dari pekerjaan profesi.

- Hubungan yang erat dengan profesi lain.

TUJUAN KODE ETIKA PROFESI

Prinsip‐prinsip umum yang dirumuskan dalam suatu profesi akan berbeda satu dengan yang lainnya. Hal ini disebabkan perbedaan adat, kebiasaan, kebudayaan, dan peranan tenaga ahli profesi yang didefinisikan dalam suatu negar tidak sama.

Adapun yang menjadi tujuan pokok dari rumusan etika yang dituangkan dalam kode etik (Code of conduct) profesiadalah:

- Standar‐standar etika menjelaskan dan menetapkan tanggung jawab terhadap klien, institusi, dan masyarakat pada umumnya.

- Standar‐standar etika membantu tenaga ahli profesi dalam menentukan apa yang harus mereka perbuat kalau mereka menghadapi dilema‐dilema etika dalam pekerjaan

- Standar‐standar etika membiarkan profesi menjagan reputasi atau nama dan fungsi‐fungsi profesi dalam masyarakat melawan kelakuan‐kelakuan yang jahat dari anggota‐anggota tertentu.

- Standar‐standar etika mencerminkan / membayangkan pengharapan moral‐moral dari komunitas, dengan demikian standar‐standar etika menjamin bahwa para anggota profesi akan menaati kitab UU etika (kode etik) profesi dalam pelayanannya

- Standar‐standar etika merupakan dasar untuk menjaga kelakuan dan integritas atau kejujuran dari tenaga ahli profesi

- Perlu diketahui bahwa kode etik profesi adalah tidak sama dengan hukum (atau undang‐undang). Seorang ahli profesi yang melanggar kode etik profesi akan menerima sangsi atau denda dari induk organisasi profesinya.

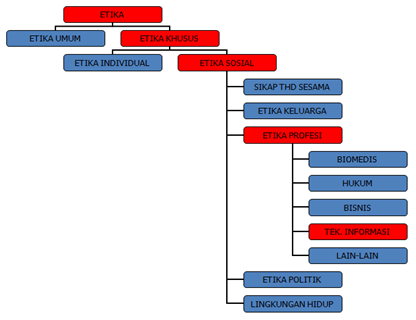

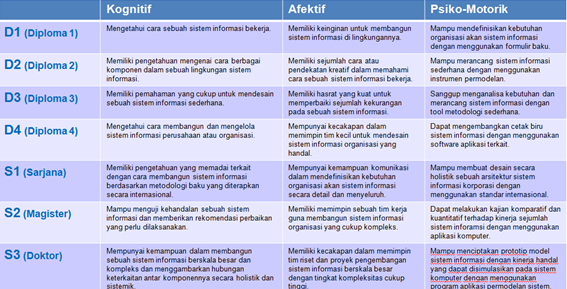

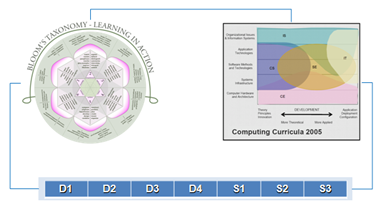

Contoh sasaran kompetensi lulusan bidang studi Sistem Informasi

Contoh sasaran kompetensi lulusan bidang studi Sistem Informasi